Можно ли взломать Айфон?

iPhone заслужил репутацию устройства, в котором вопросам безопасности уделяется повышенное внимание. Это произошло в том числе и благодаря работе Apple над созданием собственной экосистемы и контролю над ней. Но никакое устройство не может считаться идеальным, если речь заходит о вопросах безопасности. Можно ли действительно взломать iPhone? Какие риски у пользователя?

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

- получении доступа к чьей-то личной информации, хранящейся на iPhone;

- слежка или использование iPhone удаленно без ведома или согласия владельца;

- изменение режима работы iPhone с помощью дополнительного программного или аппаратного обеспечения (например, джейлбрейк).

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

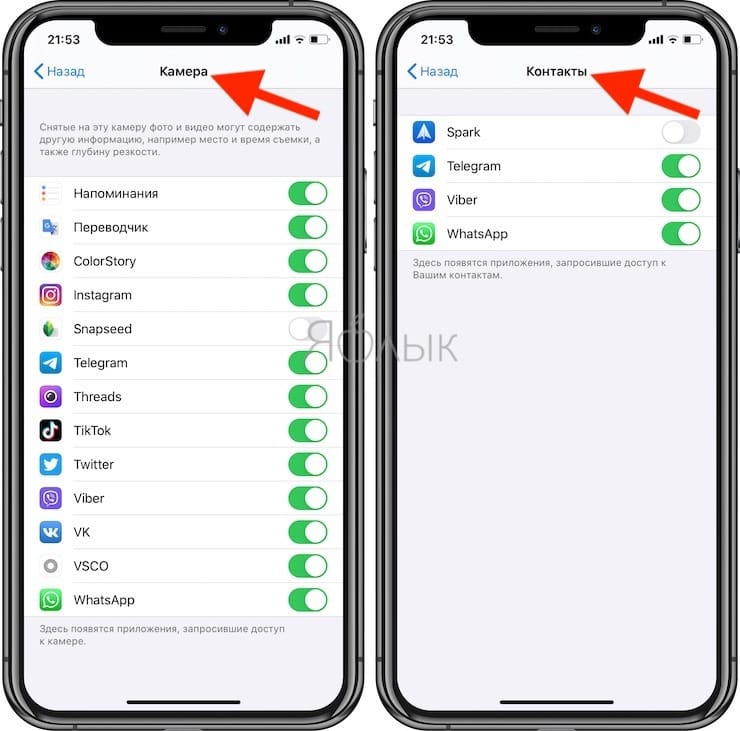

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Безопасность Apple ID и iCloud

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

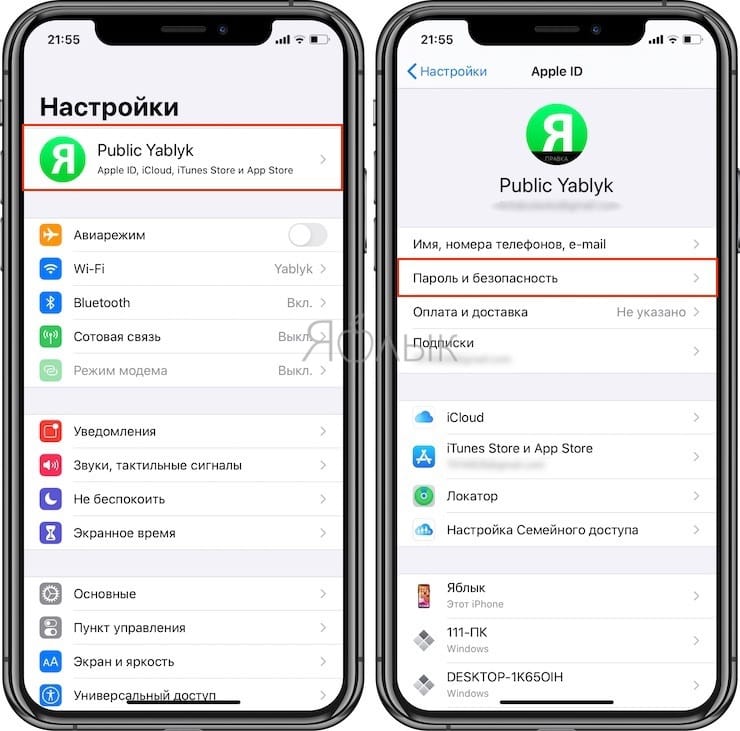

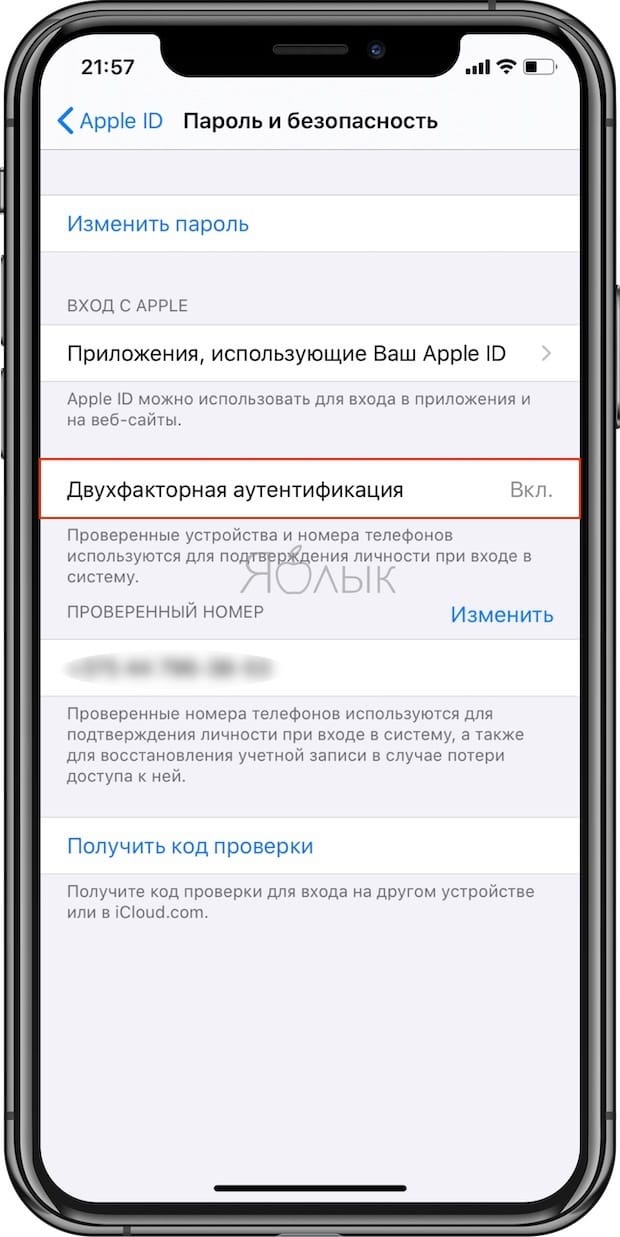

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → [Ваше имя] → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

Что насчет «шпионского» программного обеспечения iPhone?

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone (включая XS, XR, 11 и последнюю версию SE) и на некоторых устройствах с iOS 13, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки iPhone). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 13 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Wi-Fi все еще может быть уязвимым

Независимо от того, какое устройство вы используете, незащищенные беспроводные сети по-прежнему представляют собой одну из самых серьезных угроз безопасности мобильных устройств. Хакеры могут использовать (и делают это) атаки типа «человек посередине» для создания поддельных незащищенных беспроводных сетей и захвата трафика.

Анализируя этот трафик за счет перехвата пакетов, хакер может получить доступ к информации, которую вы отправляете и получаете. Если эта информация не зашифрована, вы можете потерять пароли, учетные данные для входа и другую конфиденциальную информацию.

Будьте умны, избегайте использования незащищенных беспроводных сетей и будьте внимательны при использовании общедоступной сети. Для полного спокойствия шифруйте трафик iPhone с помощью VPN.

Что можно сделать с iPhone, зная пасскод. Как сливают данные, уводят iCloud и блокируют остальные устройства

Еще раз, помедленнее: вся многоуровневая система безопасности, все дополнительные проверки, пароли на резервные копии и даже облачная блокировка iCloud — теперь все-все-все завязано исключительно на пароль блокировки устройства и может быть легко сброшено, если пароль от устройства известен.

В самом деле? Давай разбираться.

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

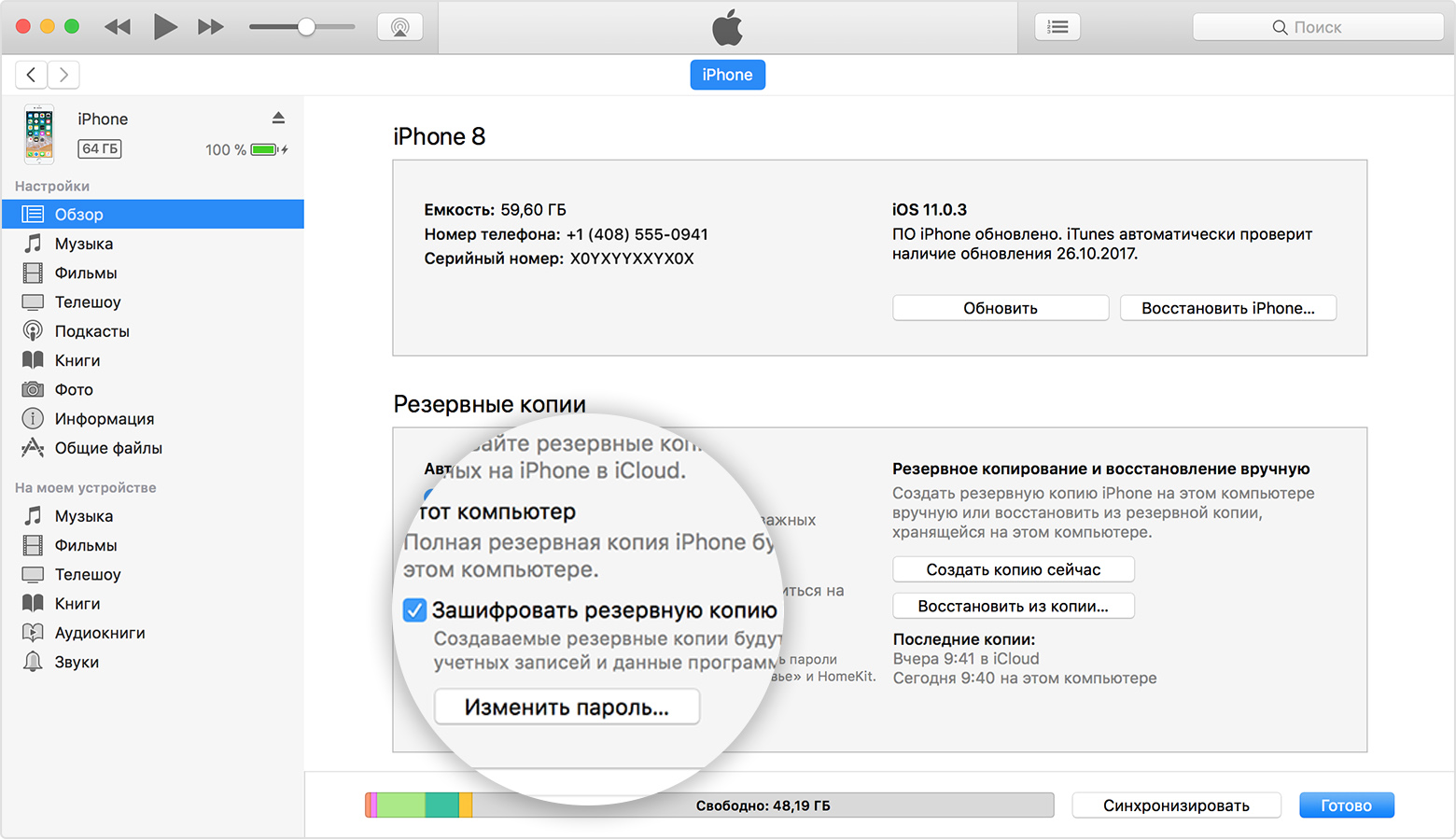

Пароль на резервные копии

Представь, что ты работаешь в компании, основной бизнес которой — взлом паролей. Резервные копии от iPhone, которые можно создать на компьютере с помощью iTunes или сторонних приложений, можно зашифровать паролем, причем защита достаточно стойкая: для успешного перебора нужен компьютер с мощной видеокартой. Потом начинается гонка: Apple делает все более стойкую защиту, ты — разрабатываешь все более совершенные алгоритмы для ее взлома. В последней итерации Apple, казалось бы, побеждает: даже компьютер, оснащенный видеокартами по максимуму, не в состоянии перебирать больше нескольких десятков (!) паролей в секунду.

Представил? А теперь — новость: разработчики Apple делают финт ушами, и в iOS 11 пароль на резервную копию iPhone, который перебирается ну очень медленно, можно просто сбросить. Разумеется, не на уже созданном бэкапе, а на телефоне, и только если известен пароль блокировки (пасскод), — тем не менее пароль на резервную копию просто сбрасывается!

Как было в iOS 8, 9 и 10

Как это было в iOS 10 и более ранних версиях системы? Пароль на резервную копию устанавливался в iTunes.

Обрати внимание на опцию Encrypt iPhone backup. Если галочка установлена, то убрать, сбросить или изменить пароль через iTunes можно в том и только в том случае, если тебе известен старый пароль.

В iOS пароль на резервную копию — свойство не iTunes, при помощи которой создается бэкап, и даже не самого бэкапа, хоть он и зашифрован с помощью этого пароля. Нет, пароль на резервные копии — это свойство устройства, конкретного iPhone, глубоко в недрах которого и хранится этот пароль. Любые попытки сбросить или изменить пароль на резервную копию хоть с самого телефона, хоть через iTunes в обязательном порядке проходят через iOS. В iOS 8, 9 и 10 единственным способом изменить или убрать пароль на резервную копию был запуск iTunes и ввод старого пароля.

Забыл пароль от резервной копии? Неудивительно: вероятно, ты вводил его ровно один раз — при начальной настройке неизвестно когда. Хочешь сбросить забытый пароль? Это возможно только после сброса телефона к заводским настройкам. Нет, ты не сможешь восстановить данные из зашифрованного бэкапа — ведь пароль ты не помнишь! Да, ты можешь восстановить данные из iCloud (включая облачную связку ключей iCloud Keychain, в которой хранятся — или могут храниться — все твои пароли).

Казалось бы, система вполне логичная и внутренне непротиворечивая, предлагающая оптимальный баланс безопасности (не зная пароля — сбросить невозможно!) и удобства (ведь из облачного бэкапа восстановиться все равно можно, даже если ты забыл пароль). Но жаловались пользователи: «У меня пароль в iTunes — я его не устанавливал!» Жаловалась полиция. Недовольны были и корпоративные клиенты. И в Apple пошли на уступки.

Как стало в iOS 11

В iOS 11 ты по-прежнему можешь установить пароль на резервную копию в iTunes и по-прежнему не можешь сбросить или изменить его через iTunes, если забудешь старый пароль. Однако — сюрприз! — теперь ты можешь сбросить пароль на бэкап непосредственно на самом устройстве. Вот что пишут на эту тему в Apple:

- На устройстве с iOS перейдите в меню «Настройки» > «Основные» > «Сброс».

- Нажмите «Сбросить все настройки» и введите пароль ОС iOS.

- Следуйте инструкциям по сбросу настроек. Это не затронет данные или пароли пользователей, но приведет к сбросу таких настроек, как уровень яркости дисплея, позиции программ на экране «Домой» и обои. Пароль для шифрования резервных копий также будет удален.

- Подключите устройство снова к iTunes и создайте зашифрованную резервную копию.

Фактически речь идет вот об этих настройках.

И все? Да, все: пароль на резервную копию iTunes сброшен, и теперь ты можешь создать новый бэкап… а точнее — вытащить данные из телефона. Обрати внимание: перед тем как создавать свежую резервную копию в iTunes, тебе нужно будет установить доверенные отношения с компьютером, для чего потребуется ввести пароль блокировки на самом устройстве (по условиям задачи ты его знаешь).

Также нужно обязательно задать новый (известный) пароль на бэкап. Зачем это делается? Если пароля не будет, то данные приложений останутся незашифрованными, зато связка ключей (Keychain) окажется зашифрована с использованием аппаратного ключа, извлечь который из телефона тебе не удастся. Так что задай пароль на бэкап, и связка ключей (а в ней, напомним, хранятся все пароли пользователя, включая пароль от Apple ID, маркеры аутентификации, номера платежных карт и многое другое) будет зашифрована с помощью того же самого пароля.

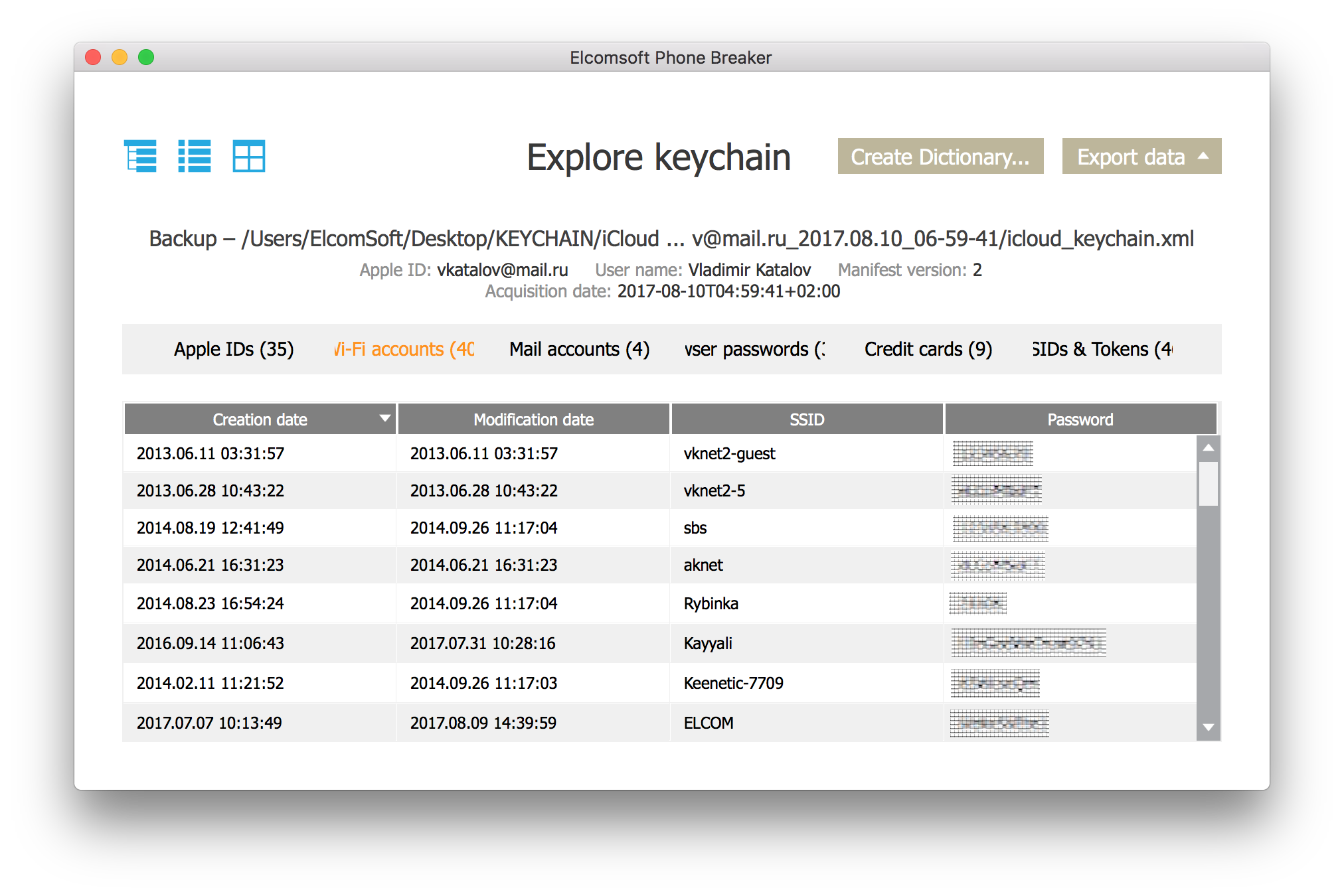

Что дальше? Дальше резервную копию расшифровываем (хотя бы при помощи Elcomsoft Phone Breaker) и просматриваем содержимое. Вероятно, больше всего нас заинтересуют пароли пользователя и фотографии.

Поищи пароль от Google Account. Если в связке ключей он найдется, ты сможешь получить доступ (например, с использованием Elcomsoft Cloud Explorer) просто к гигантскому массиву данных о пользователе: подробнейшей истории местоположения за последние несколько лет, всем его паролям, сохраненным в браузере Chrome, закладкам, истории поисковых запросов и истории браузера и многому другому. Двухфакторная аутентификация? С большой долей вероятности тот iPhone, который у тебя в руках, может быть использован для подтверждения запроса через Google Prompt или, на худой конец, для получения SMS с одноразовым кодом.

Кстати, а что делать, если фотографии в бэкап почему-то не попали? Даже у специалистов по извлечению данных этот вопрос временами вызывает ступор: фотографии точно есть, вот они, их можно пролистать на телефоне — но в резервной копии их нет!

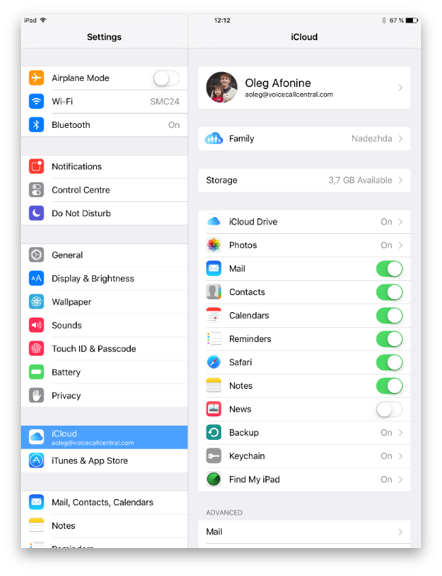

Ответ, как правило, будет очень простым. Несколько лет назад Apple представила сервис на основе iCloud, позволяющий пользователям синхронизировать фотографии и видео через облако. Если на iPhone включена настройка iCloud Photo Library, то фотографии будут сохраняться в iCloud — но не в облачные резервные копии, а в специальную область, выделенную именно для медиафайлов. Более того, если эта настройка включена, то и в локальные резервные копии, создаваемые при помощи iTunes, фотографии тоже сохраняться не будут. Так что для их извлечения ты можешь отключить синхронизацию фотографий с облаком в настройках iCloud, после чего создать свежий бэкап.

В принципе, в этих шагах нет большой необходимости; фото и видео можно перенести с iPhone и другими способами, но если уж снимать резервную копию, то целиком.

Итак, имея всего лишь iPhone с известным паролем блокировки, мы уже получили доступ к следующим данным:

- всему, что содержится в локальном бэкапе iTunes (с заданным паролем);

- паролям ко всем ресурсам из локальной связки ключей Keychain;

- фото и видео;

- данным приложений (как правило, в формате SQLite).

Это уже немало, но на том интересное не заканчивается. А если я скажу тебе, что теперь ты можешь запросто сменить пароль от учетной записи Apple ID, отвязать телефон от iCloud, дистанционно заблокировать все остальные устройства пользователя, да так, что он ничего не сможет с этим поделать?

Меняем пароль от Apple ID и отключаем блокировку iCloud

Ты, наверное, в курсе, что для того, чтобы поменять пароль от учетной записи — неважно, Apple, Google или Microsoft, — нужно предварительно ввести старый пароль или хотя бы сбросить его с обязательным получением письма на зарегистрированный адрес электронной почты. В случае с iOS пароль от учетной записи Apple ID (он же — пароль к iCloud) можно поменять легко и просто, если у тебя на руках iPhone и тебе известен пароль блокировки. Старый пароль не нужен; не нужно получать письмо на неизвестный заранее ящик и не нужно открывать никакие ссылки для сброса пароля. Единственная оговорка: метод гарантированно работает лишь для учетных записей с активированной двухфакторной аутентификацией.

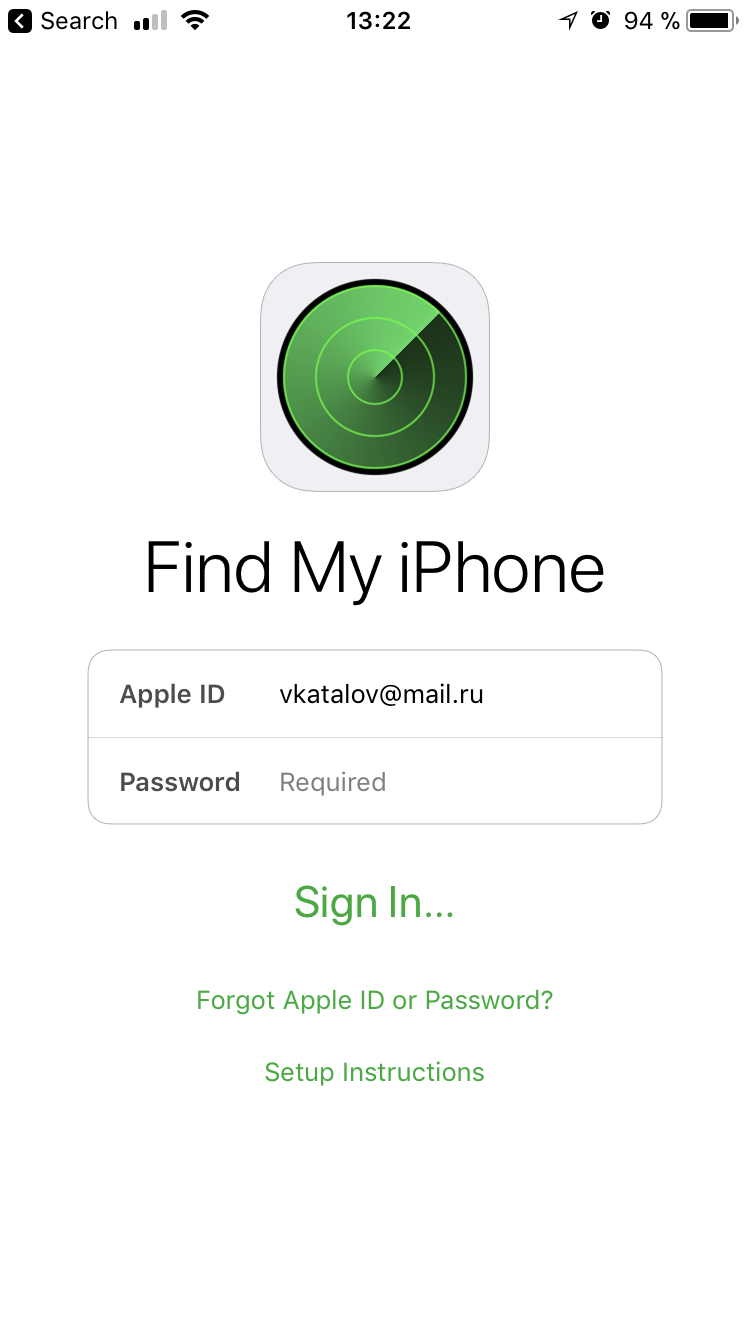

Итак, у тебя на руках iPhone, и пасскод от него тебе известен. Открой системное приложение Find My iPhone.

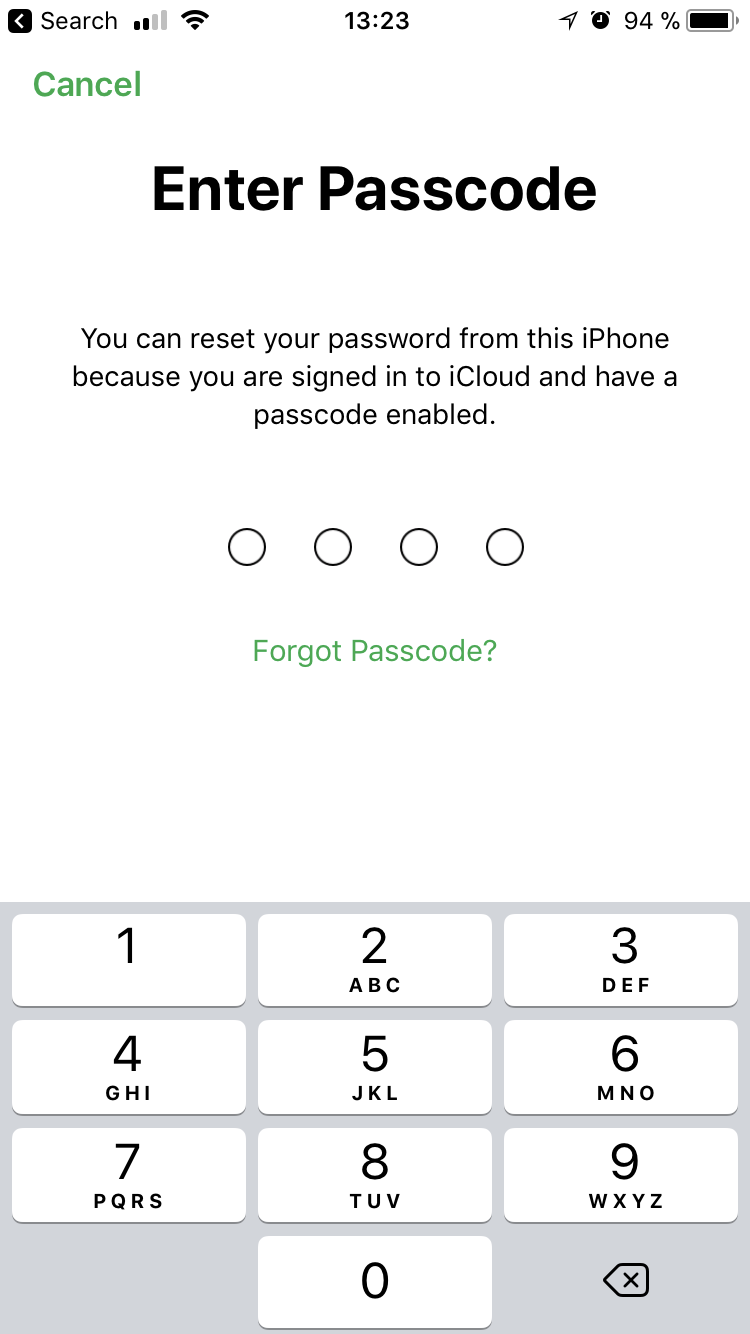

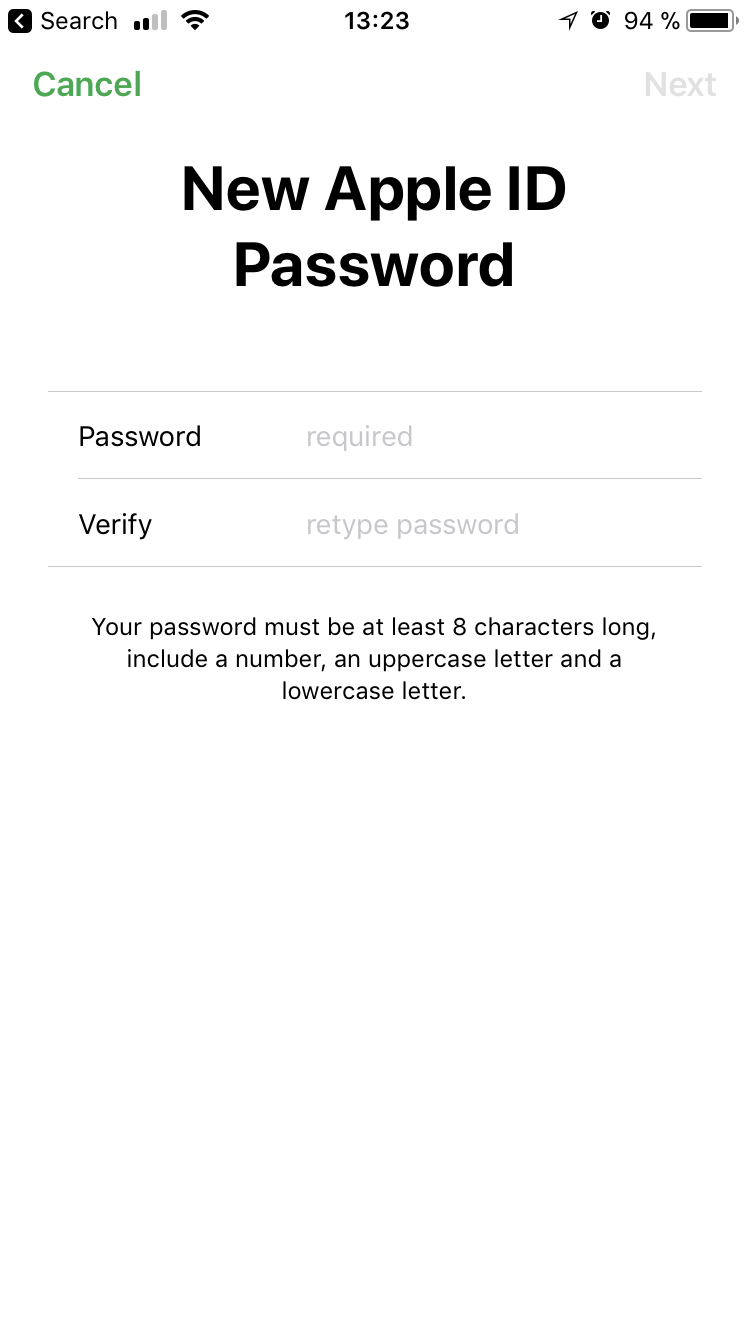

Видишь поле для ввода пароля с грозной надписью Required? А ведь на самом деле его нет! Просто нажми на «Forgot Apple ID or password?», и увидишь запрос пароля блокировки телефона.

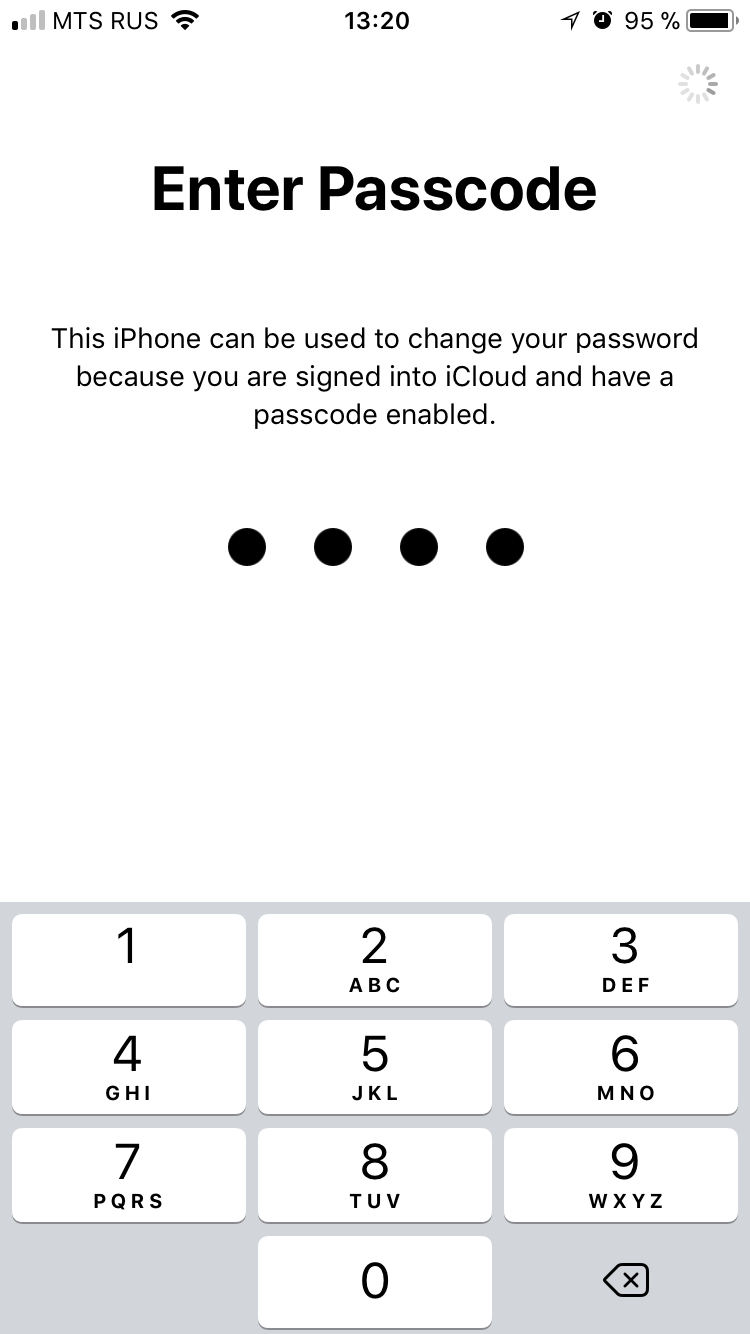

Введи пасскод, и на следующем шаге ты сможешь выбрать новый пароль для учетной записи Apple ID (он же — пароль от iCloud).

Собственно, задача решена: пароль от Apple ID / iCloud мы поменяли. Теперь ты можешь запросто отключить функцию Find My iPhone из настроек, и бывший владелец ничего не сможет поделать с твоим устройством.

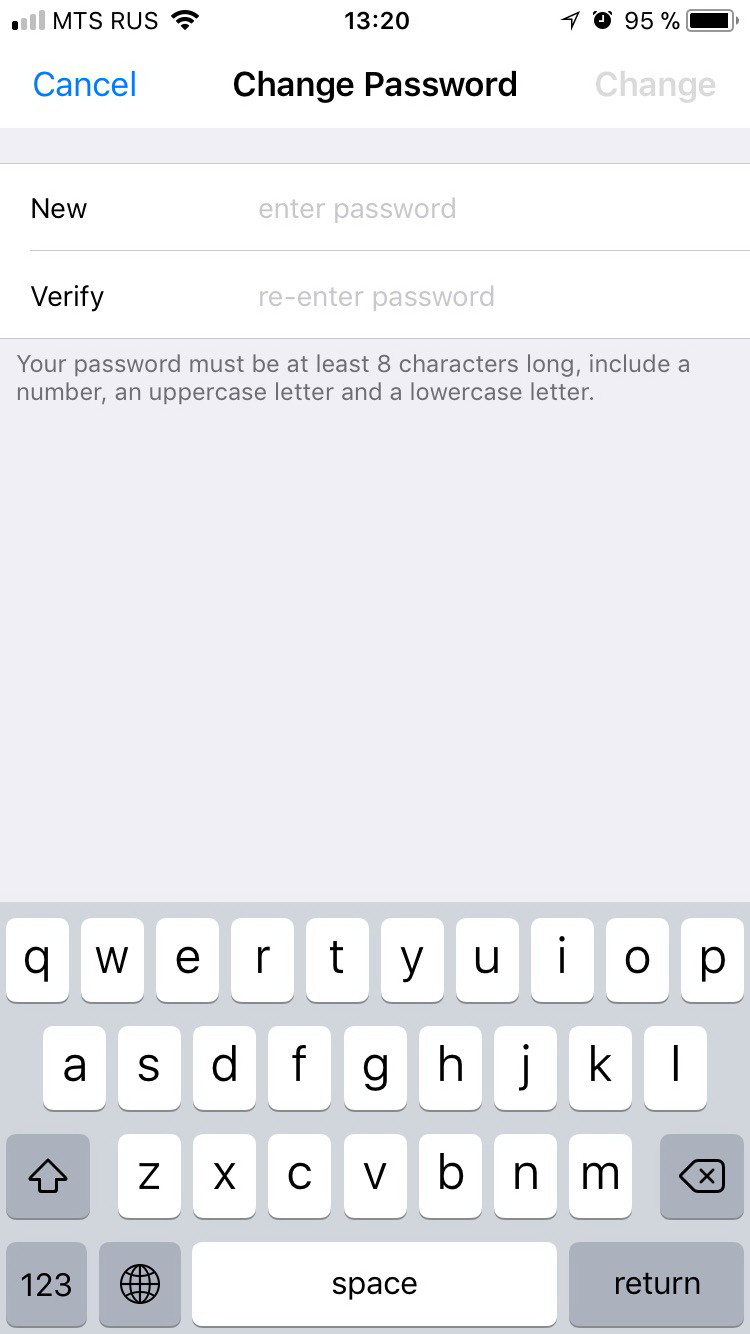

Кстати, все то же самое можно проделать и другим способом, без использования приложения Find My Phone. Для этого достаточно кликнуть на Apple ID в настройках устройства, после чего открыть пункт Password & Security.

Далее — нажать Change Password. Будет запрос пароля блокировки устройства.

После этого можно спокойно сменить пароль от iCloud / Apple ID.

Возвращаясь к первому шагу, обрати внимание на пункт Trusted Phone Number. Здесь указывается тот номер телефона, на который будут приходить SMS для двухфакторной аутентификации. Именно этот номер можно использовать для восстановления доступа к учетной записи, если злоумышленник сменит пароль от Apple ID. Впрочем, если злоумышленнику известен пасскод от устройства, то проблемы не существует: первым шагом добавляется новый «доверенный номер телефона», вторым — удаляется старый, принадлежавший бывшему владельцу учетной записи. С этого момента действительно все: тапки целиком и полностью, со всеми потрохами, принадлежат новому владельцу.

Нужно ли здесь писать, как отключается функция Find My iPhone? Это буквально пара кликов в настройках iCloud; для отключения блокировки телефона iCloud у тебя могут запросить пароль от учетной записи, но ты его знаешь — сам только что установил.

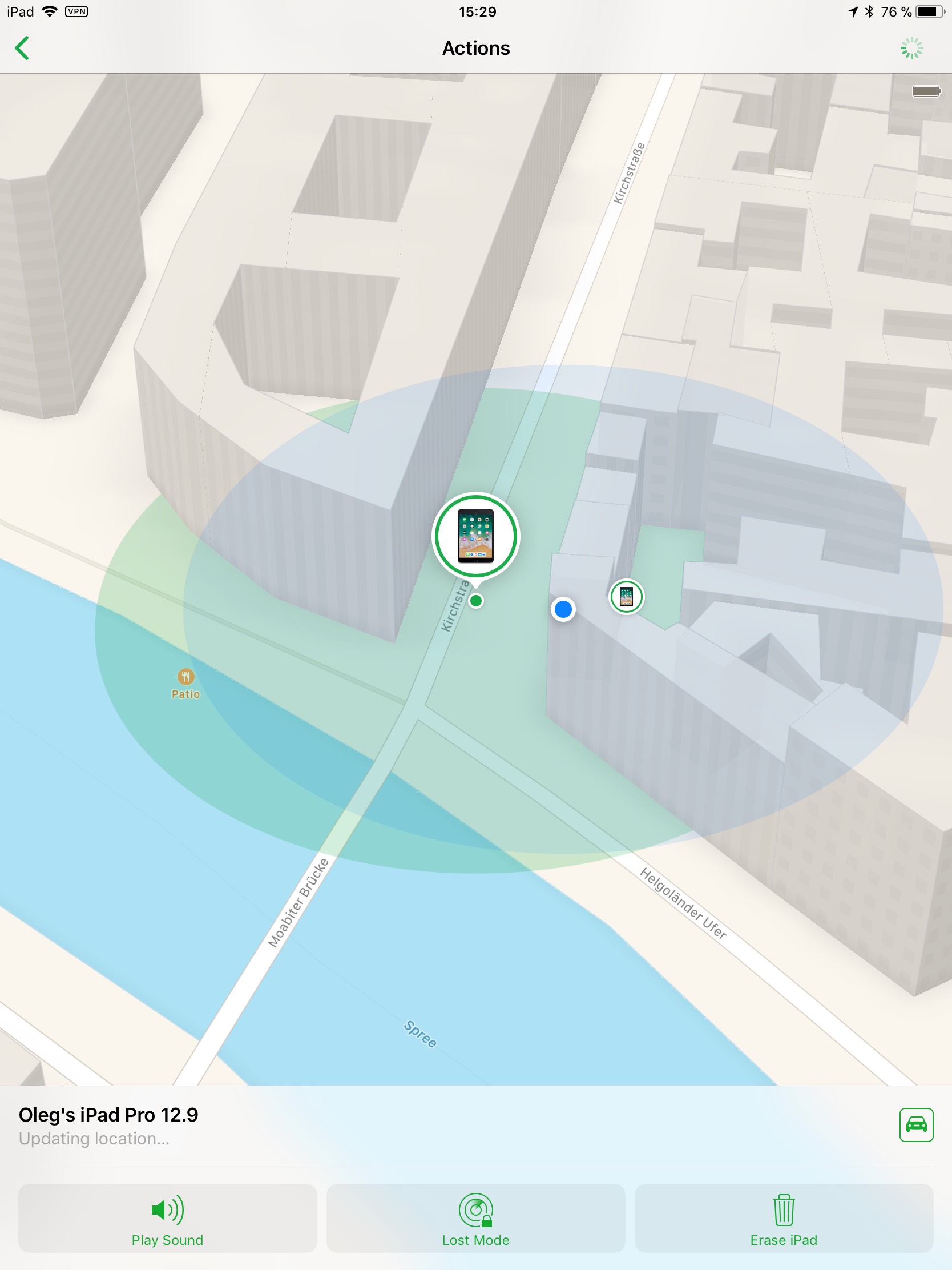

Ну и вишенка на торте. Используя все то же приложение Find My iPhone, ты можешь зайти в учетную запись бывшего владельца, используя новый пароль (если включена двухфакторная аутентификация, можно использовать как push-код, так и одноразовый код, который генерируется из настроек устройства). Зайдя же в учетную запись, ты можешь найти все остальные устройства пользователя, зарегистрированные в той же учетной записи, и, например, заблокировать их или уничтожить данные (после чего бывший владелец не сможет с ними сделать ровным счетом ничего, кроме обращения в СЦ Apple, потому что устройства будут заблокированы с помощью iCloud Lock).

- Сменили пароль от учетной записи пользователя.

- Отключили iCloud lock (Find My iPhone).

- Сменили доверенный телефонный номер, чтобы бывший владелец учетной записи уж точно ничего не смог поделать.

- Стерли данные со всех остальных устройств бывшего владельца учетной записи и/или заблокировали эти устройства.

Давай теперь посмотрим, что интересного хранится у пользователя в облаке iCloud.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее